工业控制系统安全 网络工程视角下的新挑战与应对策略

随着工业4.0和智能制造的深入推进,工业控制系统(ICS)已从传统的封闭环境逐步融入开放的计算机网络。这一融合极大地提升了生产效率与自动化水平,但同时也使其暴露在日益严峻的网络安全威胁之下。工业控制系统,作为国家关键信息基础设施的核心,正成为黑客、网络犯罪组织乃至国家级攻击者的重要目标。从网络工程的视角审视这一挑战,并构建有效的纵深防御体系,已成为当前亟待解决的重大问题。

一、 风险根源:传统工业网络与现代IT网络的融合之痛

工业控制系统(包括SCADA、DCS、PLC等)在设计之初,核心诉求是高可靠性、实时性和专用性,其网络环境通常是独立、封闭的。为满足远程监控、数据分析和智能决策的需求,现代工业网络普遍通过网关、工业以太网等方式与企业IT网络乃至互联网相连。这种连接打破了物理隔离的安全边界,使得原本不具备强安全机制的工业协议(如Modbus、OPC、Profibus)和数据采集与监控系统(SCADA)暴露在通用计算机网络常见的攻击向量之下,如病毒、木马、勒索软件和高级持续性威胁(APT)。

二、 攻击态势:从数据窃取到物理破坏的威胁升级

针对工业控制系统的网络攻击,其动机和破坏性远超传统IT攻击。攻击模式已从早期的好奇探索、数据窃取,演变为以物理破坏、运营中断甚至人身安全威胁为目的的定向攻击。典型案例包括:

- 震网病毒(Stuxnet):针对伊朗核设施,通过破坏离心机物理证明了网络攻击可直接造成现实世界损害。

- 乌克兰电网攻击:攻击者通过钓鱼邮件入侵IT网络,横向移动至OT(运营技术)网络,最终操控断路器导致大面积停电。

- 勒索软件攻击:针对制造业、能源企业的勒索软件不仅加密数据,更可能篡改工艺参数,迫使生产中断以支付赎金。

三、 网络工程防御策略:构建纵深、智能的防护体系

面对复杂威胁,单纯依靠传统的防火墙和杀毒软件已力不从心。必须从网络工程的整体架构出发,构建覆盖全生命周期的纵深防御体系:

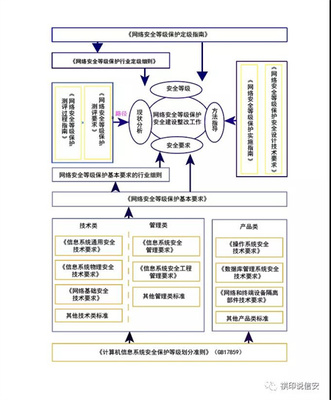

- 网络分区与隔离:遵循IEC 62443/ISA-99标准,对企业网络进行严格分区(如企业IT区、隔离区、监控区、控制区、现场设备区),并在区域之间部署工业防火墙或单向网闸,实施最小权限访问控制,有效遏制威胁横向移动。

- 安全通信与协议加固:对关键的工业控制协议进行深度包检测(DPI),识别并阻断异常指令和非法操作。逐步推广采用具有内置安全功能的工业协议(如OPC UA over TLS),实现通信的加密与身份认证。

- 资产可见性与漏洞管理:建立完整的工业资产清单,持续监控网络中的每一个PLC、RTU、HMI等设备。利用专用工具对工业资产进行漏洞扫描与风险评估,并及时为无法打补丁的老旧系统部署虚拟补丁等补偿性控制措施。

- 异常行为监测与威胁情报:部署工业入侵检测系统和网络流量分析平台,建立OT环境的行为基线,利用机器学习等技术实时检测偏离基线的异常流量和操作指令。接入行业威胁情报,实现对新型攻击的快速预警和响应。

- 安全运维与人员培训:制定严格的变更管理流程,所有对生产环境的修改必须经过审批和测试。加强针对工程师、运维人员的安全意识与技能培训,使其成为安全链条中坚实的一环。

四、 未来展望:融合IT/OT安全与主动防御

未来工业控制系统的安全将更加强调IT(信息技术)与OT(运营技术)安全的深度融合。零信任架构、软件定义边界等理念将逐步应用于工业环境。主动防御和威胁狩猎能力将变得至关重要,安全团队需要能够主动发现潜伏在网络中的高级威胁,并在造成破坏前予以消除。

**

工业控制系统的网络安全已不再是单纯的“技术问题”,而是关乎国民经济命脉、社会公共安全和国家安全**的战略性问题。从网络工程的基础架构做起,通过技术、管理与人员的协同,构建一个弹性、智能、可信任的工业网络安全体系,是保障智能制造和工业互联网健康发展的基石。科技的发展不应伴随脆弱性的增长,守护好工业控制系统的网络边界,就是守护现代社会的运转核心。